Penetration Test dengan OWASP ZAP

Sitia Haryani

Summary

Penetration test pada sistem inventory alat kesehatan menggunakan OWASP ZAP (Zed Attack Proxy) bertujuan untuk mengidentifikasi dan mengatasi kerentanan keamanan yang ada dalam aplikasi web. OWASP ZAP adalah alat open-source yang digunakan untuk melakukan pengujian keamanan aplikasi web secara otomatis dan manual.

Description

Berikut adalah deskripsi lengkap tentang langkah-langkah penetration test pada sistem inventory alat kesehatan dengan sistem login menggunakan username dan password, menggunakan OWASP ZAP (Zed Attack Proxy):

- Menyiapkan tools yang digunakan khususnya Install OWASP ZAP,

- Konfigurasi Browser, (misalnya Firefox atau Chrome) untuk menggunakan OWASP ZAP sebagai proxy. Atur pengaturan proxy pada browser ke localhost:8080 (atau port yang digunakan oleh ZAP),

- Lakukan pemindaian/scan terhadap sistem yang ingin dilakukan pentest,

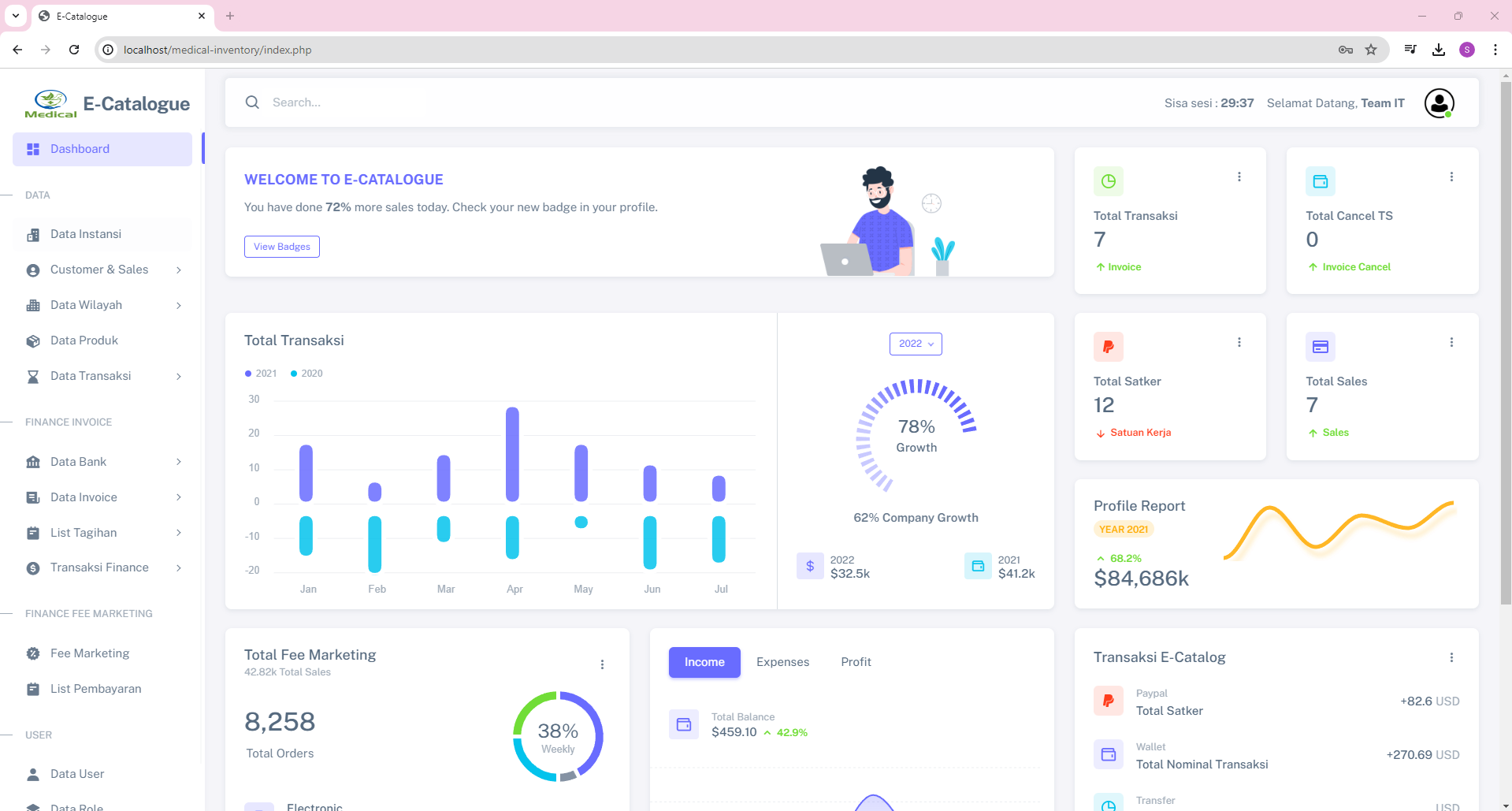

- Buka sistem inventory alat kesehatan dengan membukanya di halaman OWASP ZAP, klik icon browser seperti di gambar,

- Maka, akan menampilkan halaman browser seperti ini;

- Kemudian di url kita ubah menjadi url dari project kita, yaitu http://localhost/medical-inventory

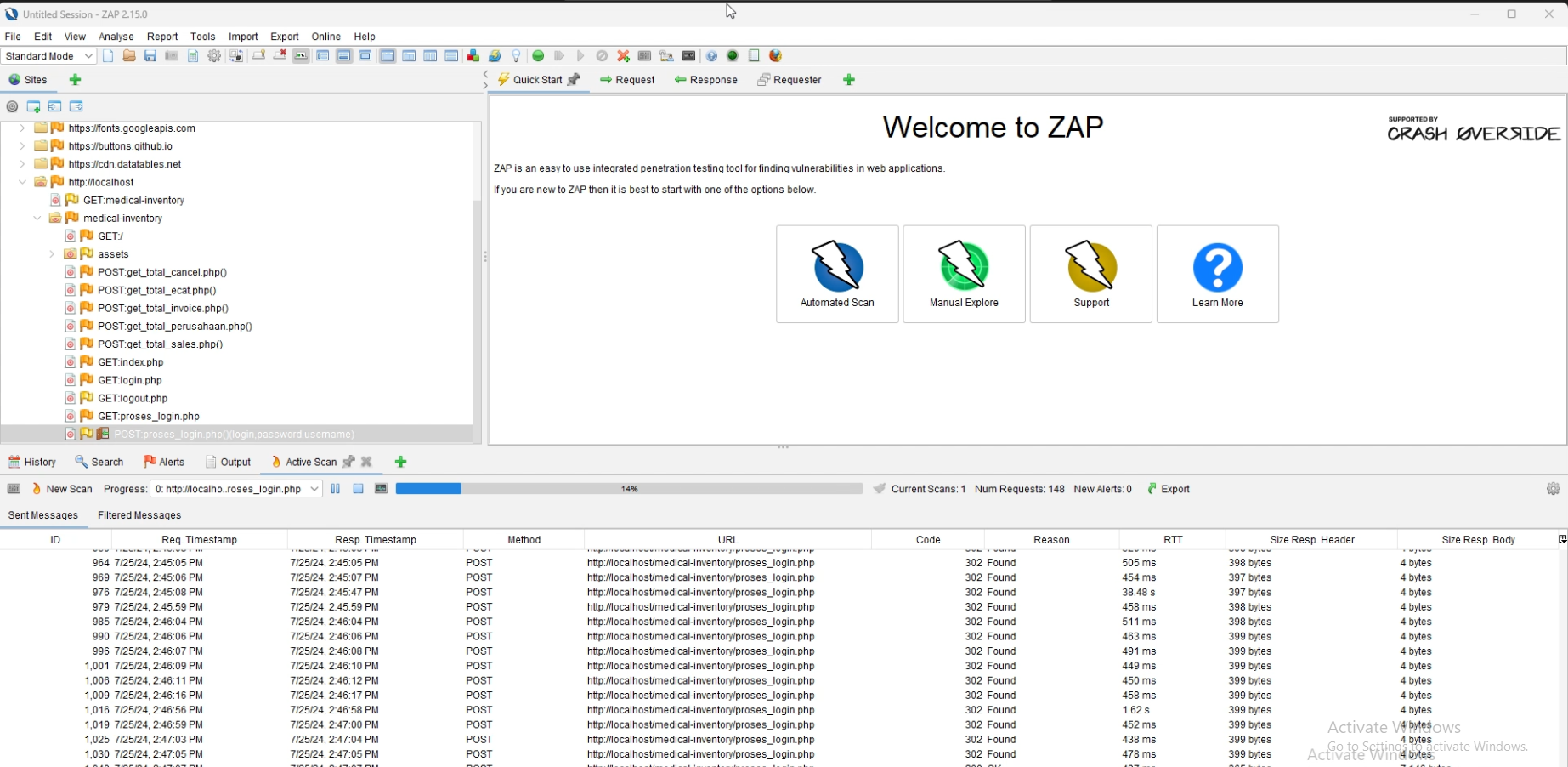

- Setelah input username dan password, dan masuk ke halaman dashboard, maka ZAP akan membaca semua history login nya, seperti gambar dibawah ini;

- Kemudian, lakukan pemindaian atau scan attack terhadap sistem inventory yang sudah terhubung dengan ZAP,

- Langkah melakukan pemindaian:

a. Kita perlu men-setting terlebih dahulu pada bagian POST:proses_login.php()(login,password,username) dengan membuat kontext baru,

b. Arahkan navigatornya ke POST:proses_login.php()(login,username,password) kemudian ubah nama kontext menjadi MEDICAL INVENTORY,

c. Kemudian, cari otentikasi untuk mengatur atau setting otentikasi sistem inventory, dan sesuaikan login parameter dengan select username atau password nya, isi login form target URL dengan melakukan select sesuai dengan proses loginnya, lalu isi inputan Logged in messages yang menentukan apakah user telah benar-benar masuk ke halaman sistem inventory,

d. Setelah itu, cari Users menu di session properties, dan isi username serta password nya kemudian klik add,

e. Kemudian klik button OK di modal session properties,

f. Lakukan Scan atau pemindaian dengan klik kanan pada POST:proses_login()(login,password,username), seperti pada gambar,

Pilih user yang sesuai,

g. Setelah klik start scan di Active Scan maka ZAP akan mulai melakukan pemindaian hingga 100% terhadap sistem,

- Setalah berhasil 100% melakukan pemindaian maka ZAP akan menampilkan pesan-pesan rawan terkena serangan apa saja, dan dibagian mana saja yang rawan, seperti di gambar ini,

Alerts tersebut menandakan adanya kerentanan atau potensi risiko keamanan dalam sistem inventory alat kesehatan. Berikut adalah penjelasan mengenai apa yang ditandakan oleh masing-masing alert:

1. SQL Injection - Oracle - Time Based

“Menandakan kerentanan serius di mana penyerang dapat menyisipkan kode SQL berbahaya ke dalam input aplikasi.”

2. Absence of Anti-CSRF Tokens

“Menandakan aplikasi tidak memiliki mekanisme perlindungan terhadap serangan Cross-Site Request Forgery (CSRF).”

3. Application Error Disclosure

“Menandakan aplikasi mengungkapkan detail kesalahan internal kepada pengguna.”

4. Content Security Policy (CSP) Header Not Set

“Menandakan aplikasi lebih rentan terhadap serangan Cross-Site Scripting (XSS) dan injeksi konten berbahaya.”

5. Cross-Domain Misconfiguration

“Menandakan sumber daya dari domain lain dapat diakses atau digunakan tanpa batasan yang memadai, meningkatkan risiko serangan.”

6. Big Redirect Detected (Potential Sensitive Information Leak)

“Menandakan aplikasi mungkin mengarahkan pengguna dengan URL yang mengandung informasi sensitif.”

Kesimpulannya :

Pentest ini menandakan bahwa sistem memiliki beberapa kerentanan keamanan yang dapat dieksploitasi oleh penyerang untuk mendapatkan akses tidak sah, mencuri data, atau menyebabkan kerusakan pada sistem. Penting untuk segera menindaklanjuti dan memperbaiki kerentanan ini untuk meningkatkan keamanan dan integritas sistem inventory alat kesehatan.

Informasi Course Terkait

Kategori: Cyber SecurityCourse: Master Class On Job Training : Fullstack Programming & Cyber Security