EXPLOITING VULNERABILITIES

Ivan Harry Cahyadi

Summary

Portofolio ini merupakan sebuah dokumentasi serangkaian aktivitas dalam bidang keamanan siber. Fokus utama dari proyek ini adalah untuk mengeksplorasi dan memahami berbagai aspek terkait eksploitasi kerentanan. Proyek ini bertujuan untuk mengaplikasikan pengetahuan dan keterampilan yang dimiliki dan didapat dari Master Class OJT Cyber Security, dalam mengidentifikasi, mengeksploitasi, dan menganalisis kerentanan, serta memberikan langkah langkah pencegahan dan mitigasi yang diperlukan.

Proyek ini menggunakan teknik-teknik penyerangan yang beragam, termasuk penggunaan perangkat lunak profesional seperti Wireshark, Burpsuite dan Nessus untuk menguji kerentanan sistem. Portofolio ini mencakup dokumentasi lengkap dari semua langkah-langkah yang diambil selama proyek, termasuk analisis kerentanan, eksploitasi, serta rekomendasi pencegahan dan mitigasi.

Description

A. Setup Laboratorium

Dengan mengatur laboratorium yang dirancang untuk menjaga anonimitas. Teknik IP spoofing dan MAC address spoofing diterapkan dengan menggunakan alat-alat seperti Tor, Proxy, VPN dan Pengganti alamat MAC untuk menjaga identitas dan anonimitas saat melakukan aktivitas pentest.

1. IP Spoofing

IP Spoofing adalah teknik di mana seorang penyerang mengubah alamat IP asal mereka untuk menyamar sebagai entitas atau alamat IP lain. Ini memungkinkan penyerang untuk mengelabui sistem pertahanan atau jaringan target.

Gabungan antara Tor dan Proxy, Tor dan VPN, Proxy dan VPN dapat menjadi kombinasi yang sangat efektif untuk meningkatkan anonimitas dan privasi saat menjalankan aktivitas pentest.

- Melakukan Konfigurasi Protokol Proxy:

Gambar di atas merupakan konfigurasi protokol proxy yang terdapat di path /etc/proxychains/proxychains.conf, saya menggunakan konfigurasi protokol socks4 dan 5

- Menjalankan Tor dan Proxy lalu melihat IP Address:

Gambar di atas merupakan hasil dari penggunaan Tor dan Proxy, pada gambar di atas IP Address sudah berubah menjadi 51.159.19.177

- Menggunakan VPN:

Gambar di atas merupakan informasi terkait penggunaan VPN dengan IP Address 172.21.23.27

2. MAC Address Spoofing

MAC Address Spoofing adalah teknik di mana seseorang memanipulasi alamat MAC pada perangkat jaringan untuk menyamar sebagai perangkat dengan alamat MAC yang berbeda. Ini memungkinkan penyerang untuk memalsukan identitasnya di dalam jaringan untuk menghindari deteksi oleh sistem keamanan.

- Melihat MAC Address default

Gambar di atas merupakan MAC Address default eth0 yang ber alamatkan 00:0c:29:91:af:2d

- Melakukan perubahan MAC Address

Gambar di atas merupakan perubahan MAC Address dengan parameter random menjadi 7a:a6:09:b3:6b:c1 (unknwon)

B. Identifikasi dan Analisis Kerentanan

Identifikasi dan Analisis Kerentanan dalam proyek ini merupakan langkah inti dalam mengidentifikasi keamanan sistem dengan menggunakan berbagai alat seperti Nessus, Nmap, dan Sparta untuk melakukan pemindaian sistem secara dengan tujuan utama mengidentifikasi segala potensi kerentanan yang dapat dieksploitasi.

Dengan memanfaatkan alat-alat ini maka dapat menentukan dengan tepat titik-titik lemah dalam sistem target, termasuk kerentanan yang terkait dengan konfigurasi perangkat lunak, kelemahan jaringan, atau pengaturan sistem yang buruk.

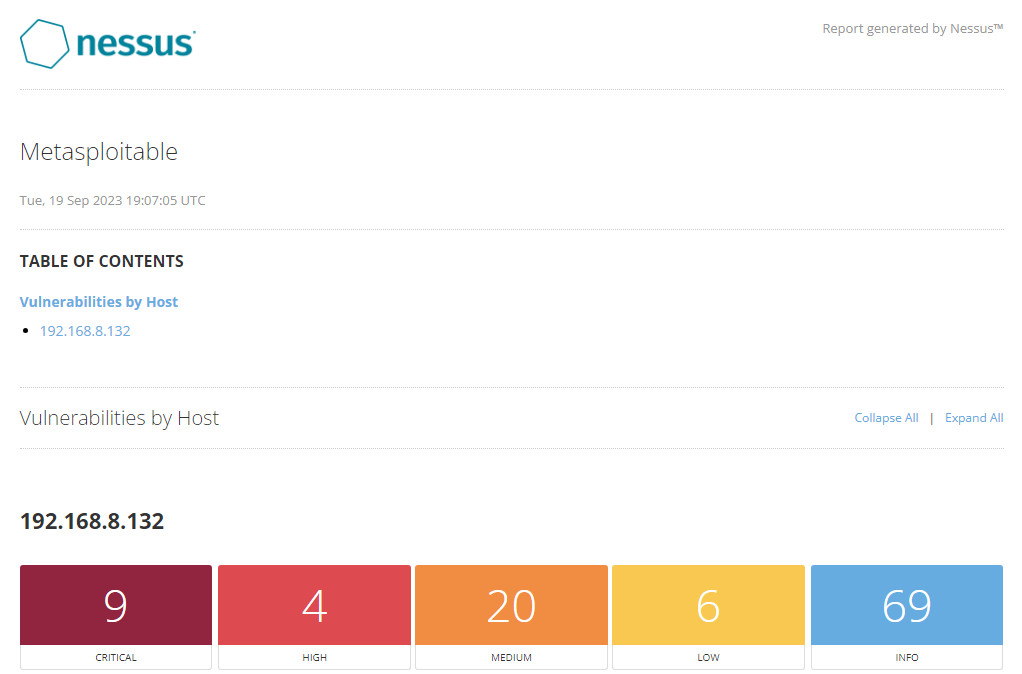

Gambar di atas adalah hasil dari pemindaian sistem target menggunakan fitur Full Scan Nessus Vulnerability Scanner

1. VSFTPD Vulnerabilities

VSFTPD (Very Secure FTP Daemon) adalah sebuah server FTP (File Transfer Protocol) yang dirancang untuk memberikan layanan transfer file melalui protokol FTP. Kerentanan ftp-vstpd-backdoor pada port 21 di mana Versi VSFTPD telah dibackdoor secara tidak sah memungkinkan penyerang untuk mendapatkan akses ilegal ke server FTP.

Gambar di atas merupakan hasil dari Nmap Vulnerability Scanner yang menemukan kerentanan ftp-vstpd-backdoor pada port 21

2. Remote Access

Port remote access terbuka yang memungkinkan melakukan serangan Bruteforce

Gambar di atas merupakan hasil dari scanning Nmap yang menemukan port remote access yang terbuka

3. rexecd Service Detection

rexecd adalah layanan yang digunakan dalam sistem komputer untuk menjalankan perintah atau proses pada komputer jarak jauh melalui jaringan. Kerentanan rexecd tersebut memungkinkan untuk pengguna di jaringan menjalankan perintah dari jarak jauh karena memiliki konfigurasi yang salah.

Kerentanan rexecd pada port 512 / tcp / rexecd yang ditemukan oleh Nessus

Kerentanan ini tidak ditemukan oleh Nmap

4. Java RMI Vulnerability

Java Remote Method Invocation (RMI), RMI memungkinkan pemanggilan metode di jarak jauh pada objek Java yang berjalan di mesin virtual Java (JVM) yang berbeda. Kerentanan tersebut di akibatkan oleh konfigurasi default registry RMI menyebabkan dapat eksekusi kode jarak jauh.

Kerentanan rmi-vuln-classloader pada port 1099 yang ditemukan oleh Nmap

5. Bind Shell Backdoor Detection

Bind shell adalah jenis backdoor yang memberikan penyerang akses ke sistem yang terinfeksi dengan membuka port tertentu dan mendengarkan permintaan koneksi dari penyerang. Kerentanan Bind Shell Backdoor Detection pada port 1524 / tcp / wild_shell yang ditemukan oleh Nessus

Kerentanan ini tidak ditemukan oleh Nmap

Port tersebut mendengarkan permintaan koneksi tanpa melakukan autentikasi, ini menyebabkan penyerang dapat masuk dan mengirimkan perintah secara langsung

6. UnreallRCd Backdoor Detection

UnrealIRCd adalah perangkat lunak server IRC (Internet Relay Chat) yang digunakan untuk mendukung layanan percakapan berbasis teks di internet. Kerentanan UnreallRCd Backdoor pada port 6667 / tcp / irc yang ditemukan oleh Nessus

Kerentanan yang sama ditemukan oleh Nmap

Versi unrealircd tersebut telah di trojan tanpa sepengetahuan developer yang menyebabkan kerentanan dann memungkinkan penyerang untuk mengeksekusi kode sewenang-wenang

7. SQL Injection

Kerentanan SQL injection (SQLi) pada formulir (forms) di port 80 mengarah pada kelemahan keamanan web di mana seorang penyerang dapat memanipulasi input formulir pada aplikasi web yang berjalan di port 80 untuk menyuntikkan dan mengeksekusi perintah SQL yang tidak sah pada database.

Kerentanan ini di temukan oleh Nmap di mana kita dapat melakukan SQL Injection pada web page di gambar

C. Eksploitasi Kerentanan

Eksploitasi Kerentanan dalam portofolio ini merupakan serangkaian tindakan yang diambil untuk secara aktif mengeksplorasi dan memanfaatkan kerentanan yang telah teridentifikasi dalam sistem target. Pendekatan ini melibatkan penggunaan berbagai alat dan teknik untuk mengeksploitasi dan memahami secara mendalam titik-titik lemah dalam sistem tersebut. Melakukan serangkaian uji coba eksploitasi dengan berbagai alat seperti Metasploit, Spartan, Nmap dan teknik-teknik yang sesuai untuk mengeksplorasi sistem.

1. VSFTPD Vulnerabilities

Setelah kerentanan teridentifikasi berikut upaya untuk mengeksploitasi kerentanan tersebut dan mendapatkan akses tidak sah ke sistem

- Mencari Modul yang sesuai dengan kerentanan dan menggunakannya

- Melihat variabel yang diperlukan

- Mengatur variabel dan menjalankan exploit

Eksploitasi berhasil dan mendapatkan akses ke sistem target

2. Remote Access

Setelah melakukan pemindaian teridentifikasi port remote access terbuka yang memungkinkan melakukan serangan, berikut upaya mengeksploitasi layanan tersebut dan mendapatkan akses tidak sah ke sistem.

a. Nmap

Gambar di bawaha mengunduh default user dan password wordlist untuk layanan tersebut lalu menjalankan serangan bruteforce pada layanan SSH

Gambar di bawah hasil serangan bruteforce pada layanan SSH

Gambar di bawah menjalankan serangan bruteforce pada layanan Telnet dan hasil serangan

Serangan berhasil dan menemukan kredensial yang sesuai

b. Spartan

Spartan secara otomatis melakukan scanning dan mengeksploitasi target, gambar di bawah adalah hasil dari scanning dan eksploitasinya

Mencoba login menggunakan username dan password yang telah ditemukan oleh Spartan

3. rexecd Service Detection

Setelah kerentanan teridentifikasi berikut upaya untuk mengeksploitasi kerentanan tersebut dan mendapatkan akses tidak sah ke sistem

Gambar di bawah melakukan remote login pada target tanpa menggunakan password dan berhasil memasuki sistem target dengan hak istimewa

4. Java RMI Vulnerability

Setelah kerentanan teridentifikasi berikut upaya untuk mengeksploitasi kerentanan tersebut dan mendapatkan akses tidak sah ke sistem

- Mencari Modul yang sesuai dengan target dan menggunakannya

- Melihat variabel yang diperlukan

- Mengatur variabel dan menjalankan exploit

- Eksploitasi berhasil dan mendapatkan akses ke sistem target

5. Bind Shell Backdoor Detection

Setelah kerentanan teridentifikasi berikut upaya untuk mengeksploitasi kerentanan tersebut dan mendapatkan akses tidak sah ke sistem

Dengan meminta koneksi ke taget maka akan masuk kedalam sistem target dengan hak istimewa tanpa konfirmasi apapun

6. UnreallRCd Backdoor Detection

Setelah kerentanan teridentifikasi berikut upaya untuk mengeksploitasi kerentanan tersebut dan mendapatkan akses tidak sah ke sistem

- Mencari Modul yang sesuai dengan target dan menggunakannya

- Melihat variabel yang diperlukan

- Mengatur variabel dan menjalankan exploit

- Eksploitasi berhasil dan mendapatkan akses ke sistem target

7. SQL Injection

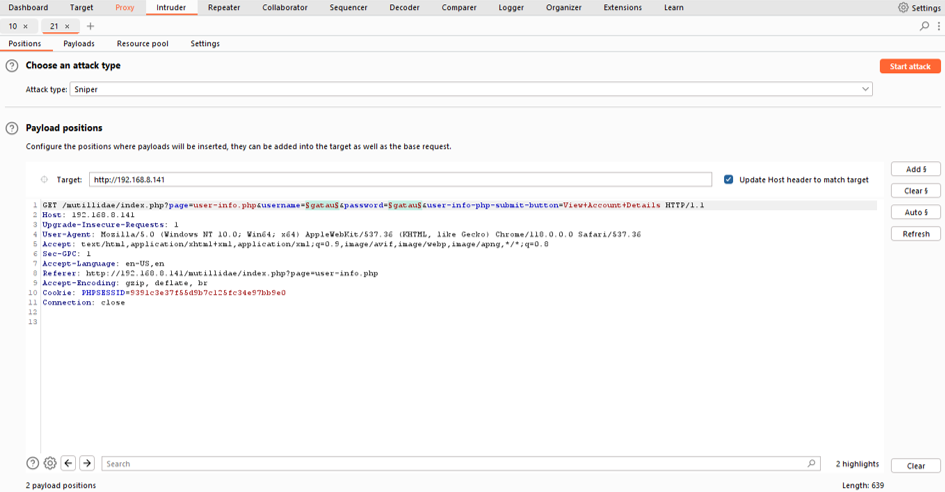

Setelah kerentanan teridentifikasi berikut upaya untuk mengeksploitasi kerentanan tersebut dan mendapatkan akses tidak sah ke sistem

- Membuka web page rentan yang telah teridentifikasi, lalu masukkan Name dan Password apapun

- Melakukan interceipt pada request

- Mengirimkan interceipt ke intruder dan me highlight Username dan Password

- Menambahkan list payload SQL Injection

- Menjalankan serangan

Eksploitasi berhasil, pada request no 39 terlihat pada render bahwa telah berhasil mendapatkan isi dari database target yang berisi user-user.

D. Post Eksploitasi

Post Eksploitasi dalam proyek ini adalah tahap yang sangat penting dalam upaya untuk mengelola eksploitasi kerentanan dalam sistem target. Setelah berhasil mengeksploitasi kerentanan, langkah selanjutnya adalah menganalisis dan mengelola situasi. Pada tahap ini, dilakukan berbagai tindakan, termasuk pengumpulan informasi, penanaman backdoor dan reverse shell sebagai tindakan lanjutan

1. Enumeration Network

Enumeration Network adalah proses pemindaian dan pengumpulan informasi yang digunakan dalam uji penetrasi dan keamanan jaringan yang bertujuan untuk mengidentifikasi host yang aktif, layanan yang berjalan, dan informasi terkait dengan sistem

- Mencari Modul yang sesuai dengan target dan menggunakannya lalu melihat variabel yang diperlukan

- Mengatur variabel dan menjalankan exploit

Eksploitasi berhasil dan mendapatkan informasi yang lengkap terkait jaringan pada sistem target

2. Enumeration Software

Enumeration Software adalah proses pengumpulan informasi yang digunakan dalam uji penetrasi dan keamanan jaringan yang bertujuan untuk mengidentifikasi dan mencari perangkat lunak yang berjalan pada sistem atau jaringan target.

Gambar di bawah merupakan pencarian modul yang sesuai dengan target, menggunakannya dan mengatur variabel lalu menjalankan eksploitasi

Eksploitasi berhasil dan mendapatkan informasi terkait software pada sistem target

3. Reverse Shell

Reverse Shell adalah teknik di mana seorang penyerang mengambil kendali atas sistem target melalui koneksi jaringan terbalik.

- Mencari Modul yang sesuai dengan target dan menggunakannya

- Melihat variabel yang diperlukan

- Mengatur variabel dan menjalankan eksploitasi

Eksploitasi berhasil dan mendapatkan akses ke sistem target

4. Backdoor

Backdoor adalah pintu belakang atau mekanisme tersembunyi yang diciptakan seseorang untuk mendapatkan akses yang tidak sah tanpa izin atau pengetahuan pemiliknya. Digunakan oleh penyerang untuk masuk ke sistem target tanpa harus melewati autentikasi

- Mencari modul untuk meningkatkan sesi

- Melihat dan mengatur variabel yang diperlukan

- Menjalankan eksploitasi, memilih sesi dan membuat backdoor

Eksploitasi berhasil dan mendapatkan akses ke sistem target

5. Backdoor Analysis

Melakukan analisis komunikasi backdoor pada sistem menggunakan Wireshark. Penyerang telah berhasil mengkomunikasikan diri dengan sistem korban melalui backdoor, dalam kasus ini mengirimkan perintah seperti "pwd," "ls," dan "cd", melalui penggunaan Wireshark dapat dengan jelas mendeteksi serta merekam komunikasi yang dilakukan oleh backdoor dengan sistem target, memberikan bukti bahwa adanya aktivitas backdoor yang berinteraksi dengan sistem.

Pencegahan dan Mitigasi

Selain melakukan analisis kerentanan dan tindakan eksploitasi, portofolio ini juga memberikan perhatian terhadap upaya pencegahan dan mitigasi yang diperlukan untuk melindungi sistem dari serangan serupa.

1. VSFTPD

- Pencegahan: Perbarui VSFTPD: Pastikan selalu menggunakan versi terbaru dari VSFTPD. Pengembang sering merilis pembaruan keamanan untuk mengatasi kerentanan yang ditemukan.

- Mitigasi: Pembaruan Darurat: Jika kerentanan dalam VSFTPD telah dieksploitasi, pastikan mengidentifikasi dan mengatasi masalah tersebut dengan cepat. Terapkan pembaruan darurat atau tindakan perbaikan yang diperlukan.

2. Remote Access

- Pencegahan: Gunakan Kata Sandi Kuat: Jika mengizinkan akses SSH, pastikan pengguna menggunakan kata sandi yang kuat. Anjurkan pengguna untuk menggunakan kata sandi yang panjang dan kompleks atau pertimbangkan penggunaan kunci SSH.

- Mitigasi: Penggunaan Multi-Factor Authentication (MFA): Aktifkan MFA untuk akses jarak jauh jika memungkinkan. MFA akan memberikan lapisan tambahan keamanan dengan memerlukan verifikasi lebih dari sekadar kata sandi.

3. rexecd Service Detection

- Pencegahan: Nonaktifkan Layanan Tidak Diperlukan: Nonaktifkan layanan rexecd jika tidak diperlukan. Ini adalah tindakan pencegahan paling efektif untuk mencegah serangan terhadap layanan ini. Layanan yang tidak diperlukan harus dimatikan.

- Mitigasi: Revisi Konfigurasi: Jika layanan rexecd telah dieksploitasi, tinjau ulang konfigurasi layanan tersebut dan pastikan bahwa langkah-langkah keamanan yang tepat telah diterapkan. Perbarui konfigurasi untuk menghindari serangan serupa.

4. Java RMI Vulnerability

- Pencegahan: Penggunaan Autentikasi: Aktifkan autentikasi dalam aplikasi Java RMI. Pastikan bahwa hanya klien yang sah yang dapat terhubung dan berinteraksi dengan server RMI.

- Mitigasi: Revisi Konfigurasi: Tinjau ulang konfigurasi layanan Java RMI dan pastikan bahwa langkah-langkah keamanan yang tepat telah diterapkan. Perbarui konfigurasi untuk menghindari serangan serupa.

5. Bind Shell Backdoor Detection

- Pencegahan: Nonaktifkan Layanan yang Tidak Digunakan: Setelah mengidentifikasi layanan yang tidak digunakan, nonaktifkan layanan tersebut. Ini dapat dilakukan dengan menghentikan atau menonaktifkan layanan tersebut dari pengaturan sistem.

- Mitigasi: Isolasi Sistem yang Terinfeksi: Isolasi sistem yang terinfeksi atau terdampak dari jaringan lain untuk mencegah penyebaran lebih lanjut.

6. UnreallRCd Backdoor Detection

- Pencegahan: Perbarui UnrealIRCd: Pastikan selalu menggunakan versi terbaru dari UnrealIRCd. Pengembang sering merilis pembaruan keamanan untuk mengatasi kerentanan yang ditemukan.

- Mitigasi: Pembaruan Darurat: Jika kerentanan dalam VSFTPD telah dieksploitasi, pastikan mengidentifikasi dan mengatasi masalah tersebut dengan cepat. Terapkan pembaruan darurat atau tindakan perbaikan yang diperlukan.

7. SQL Injection

- Pencegahan: Implementasikan parameterized queries atau prepared statements dalam kode aplikasi. Parameterized queries memisahkan data pengguna dari perintah SQL

- Mitigasi: Menerapkan Web Application Firewall (WAF) untuk melindungi aplikasi web dari serangan SQL injection. WAF dapat mendeteksi pola serangan yang umum terkait SQL injection dan memblokir atau memfilter lalu lintas yang mencurigakan.

Kesimpulan

Portofolio ini mencakup serangkaian kegiatan dalam bidang keamanan siber, dengan fokus utama pada eksplorasi dan pemahaman terhadap eksploitasi kerentanan. Berikut adalah rangkuman dari beberapa aspek utama yang dicakup dalam portofolio ini:

1. Setup Laboratorium:

- Implementasi teknik IP spoofing dan MAC address spoofing dengan menggunakan alat seperti Tor, Proxy, VPN, dan pengganti alamat MAC untuk menjaga anonimitas saat melakukan aktivitas pentest.

2. Identifikasi dan Analisis Kerentanan:

- Penggunaan alat-alat seperti Nessus dan Nmap untuk mengidentifikasi potensi kerentanan dalam sistem target.

- Pemindaian sistem target dengan Nessus Vulnerability Scanner dan Nmap Vulnerability Scanner mengungkapkan kerentanan seperti VSFTPD, Remote Access, rexecd, Java RMI, Bind Shell Backdoor, UnrealIRCd dan SQL Injection

3. Eksploitasi Kerentanan:

- Penerapan serangkaian uji coba eksploitasi menggunakan alat-alat seperti Metasploit, Spartan, Nmap dan Burpsuite untuk mengeksploitasi kerentanan yang telah teridentifikasi.

- Berhasil mengeksploitasi kerentanan seperti Remote Access dengan menggunakan teknik brute force, serta VSFTPD, rexecd, Java RMI, Bind Shell Backdoor, UnrealIRCd dan SQL Injection

4. Post Eksploitasi:

- Langkah-langkah post eksploitasi melibatkan enumeration network dan software, serta penerapan teknik reverse shell dan backdoor.

- Analisis komunikasi backdoor menggunakan Wireshark untuk memahami interaksi dengan sistem target.

5. Pencegahan dan Mitigasi:

- Memberikan langkah-langkah pencegahan dan mitigasi untuk setiap kerentanan yang dieksploitasi, termasuk pembaruan perangkat lunak, penggunaan kata sandi yang kuat, penggunaan Multi-Factor Authentication (MFA), nonaktifkan layanan yang tidak diperlukan, isolasi sistem yang terinfeksi dan Menerapkan Web Application Firewall (WAF).

IVAN HARRY CAHYADI

Informasi Course Terkait

Kategori: Cyber SecurityCourse: Master Class On Job Training : Fullstack Programming & Cyber Security